Cybersecurity Act 2 : deux camps s’affrontent

Maturité stratégique ou aveu de faiblesse européenne ?

Bonjour,

Second rendez-vous de la semaine ensemble pour décrypter les coulisses de la souveraineté numérique européenne.

Au programme aujourd'hui : Cybersecurity Act 2 : deux camps s’affrontent

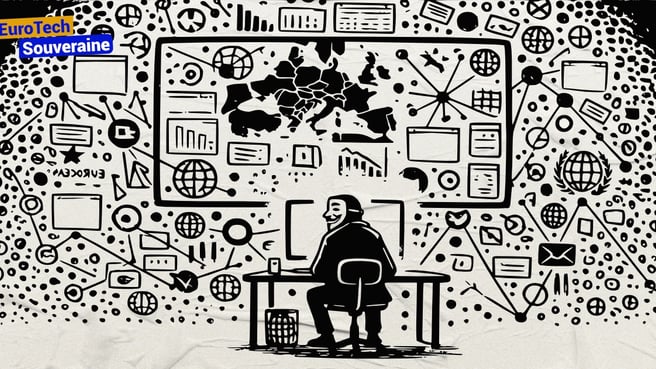

Plus qu’un simple texte de régulation, le cybersecurity Act 2 cristallise un débat stratégique profond, opposant deux lectures également cohérentes de la souveraineté numérique. Ce débat ne porte ni sur la cybersécurité en tant que telle, ni sur la nécessité de renforcer les exigences européennes. Il porte sur le rythme, les moyens et les conditions réelles d’une autonomie stratégique dans un environnement technologique structurellement asymétrique.

Adopté politiquement au milieu des années 2020 et assorti d’un calendrier d’application progressif, le Cybersecurity Act 2 s’inscrit dans une temporalité longue. Comme souvent en matière de régulation européenne, un décalage significatif existe entre la décision politique, sa traduction juridique complète et ses effets opérationnels concrets. Ceci explique en grande partie pourquoi le texte suscite des interprétations divergentes, parfois opposées, avant même sa pleine entrée en vigueur.

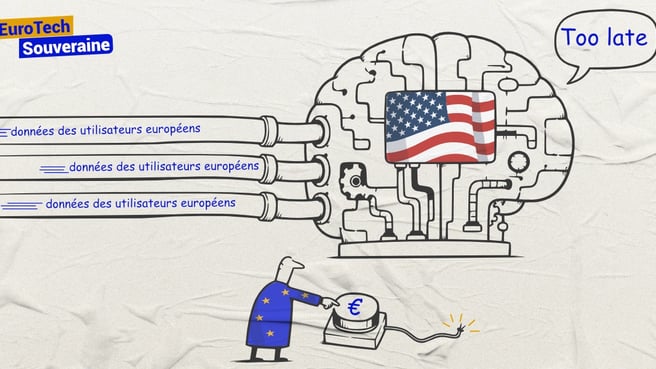

Le camp des déçus

Un premier camp exprime une déception, parfois une inquiétude. Pour ces observateurs, le Cybersecurity Act 2 donne le sentiment d’un manque de courage politique. En faisant évoluer les certifications cloud vers des modèles intégrant, sous conditions, des technologies extra-européennes, l’Europe semblerait renoncer à une ligne claire en faveur de solutions strictement européennes. Le risque identifié est celui d’un compromis qui s’installe dans la durée et retarde, voire décourage, l’émergence d’un écosystème logiciel pleinement souverain. Cette lecture s’inscrit dans une vision de long terme, où la souveraineté ne peut être que technologique, industrielle et endogène.

Le camp des pragmatiques

Face à cette critique, un second camp défend une approche plus pragmatique, fondée sur les contraintes opérationnelles actuelles. L’argument central est simple : l’Europe ne peut pas, aujourd’hui, interdire ou exclure massivement des technologies qu’elle n’est pas encore en mesure de produire et d’opérer à l’échelle requise. Les administrations publiques, les grandes entreprises et les opérateurs critiques ont des besoins immédiats, non différables, qui ne peuvent être suspendus à un horizon industriel encore incertain. Dans cette lecture, une souveraineté proclamée mais inapplicable serait, dans les faits, une fragilisation stratégique.

Ces deux positions ne sont ni incompatibles ni contradictoires. Elles s’inscrivent dans des temporalités différentes. La première raisonne à dix ou quinze ans, dans une logique de construction industrielle et d’autonomie stratégique durable. La seconde raisonne à court et moyen terme, dans une logique de continuité de l’action publique, de résilience et de maîtrise du risque. Le Cybersecurity Act 2 ne tranche pas explicitement entre ces deux horizons. Il répond avant tout aux contraintes présentes, tout en laissant ouverte la promesse d’une évolution future.

Lire mon article sur le sujet : https://fabrice.willot.be/article/illusion-alliance-technologique-transatlantique/

C’est dans ce cadre qu’apparaissent les modèles de cloud sous gouvernance locale, portés notamment par des acteurs comme Orange ou Proximus NXT. Ces modèles ne prétendent pas incarner une souveraineté technologique totale. Ils cherchent à exercer une souveraineté de contrôle, d’exploitation et de responsabilité. La technologie peut être développée hors d’Europe, mais son intégration, son opération et sa gouvernance sont assurées par des acteurs soumis au droit européen, sur des infrastructures physiques localisées sur le territoire européen.

Dans ces architectures, les données restent hébergées sous juridiction locale, les accès physiques et logiques sont maîtrisés, et les responsabilités clairement identifiées. La souveraineté ne se situe plus uniquement dans l’origine du code, mais dans la capacité à auditer, à contraindre juridiquement et à contrôler opérationnellement. Dans ce contexte, certains arguments fréquemment invoqués, comme celui d’un kill switch activable à distance par un acteur extérieur, relèvent davantage d’une crainte symbolique que d’une analyse technique rigoureuse de ces environnements opérés localement.

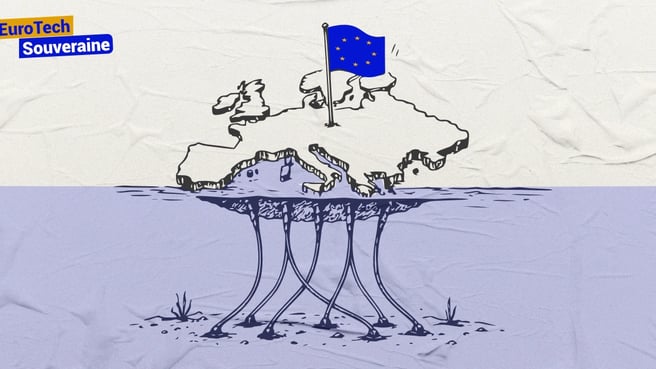

Le Cybersecurity Act 2 apparaît ainsi comme un texte de transition. Il ne constitue ni un renoncement assumé, ni un aboutissement stratégique. Il vise à stabiliser une situation intermédiaire, à sécuriser l’existant et à éviter des dépendances non maîtrisées, sans prétendre résoudre immédiatement les déséquilibres structurels de l’écosystème numérique européen. Il achète du temps. Et le temps, en matière de souveraineté, est une ressource ambivalente : indispensable pour construire, mais dangereuse s’il devient un alibi pour l’inaction.

Le cœur du débat n’est donc pas de savoir si l’Europe a fait preuve de maturité ou de faiblesse.

Il est de savoir ce qu’elle fera du temps que ce cadre réglementaire lui accorde. Le Cybersecurity Act 2 peut être un levier pour organiser une montée en capacité industrielle européenne, ou un simple outil de gestion durable de la dépendance. Cette distinction ne dépend pas du texte lui-même, mais des choix politiques, budgétaires et industriels qui l’accompagneront.

La souveraineté numérique européenne ne disparaît pas avec le Cybersecurity Act 2. Elle se recompose, sous contrainte, dans un environnement où l’alignement pur n’est pas souhaitable et où l’autonomie totale n’est pas encore possible. Le texte révèle moins un affrontement idéologique qu’un arbitrage stratégique entre le présent et l’avenir. Et c’est précisément dans cette tension temporelle que se joue, aujourd’hui, la crédibilité de l’ambition européenne.

Et vous, qu'en pensez-vous ?

On en discute sur LinkedIn avant de se retrouver ici la semaine prochaine!

Merci d'avoir lu cette édition jusqu'au bout.

— Fabrice | LinkedIn | Fabrice.Willot.eu

...